サイバーレジリエンス法(CRA)は、産業用デバイスや機械で使用されるコネクティビティを開発・保守するメーカーに対し、長期的なセキュリティとメンテナンスに関する責任を課しています1。これまでの2本の記事(CRAが産業用コネクティビティを再定義している理由、CRAは負担を伴うが必要である理由)では、これらの責任が具体的に何を意味するのか、またCRAが新たな期待、プロセス、ライフサイクル上の義務をもたらすにもかかわらず、なぜ必要なのかを解説しました。

この3本目の記事では、「なぜ」から「どのように」へと焦点を移します。

従来のコネクティビティをCRAに準拠させることが難しい理由と、産業用デバイスメーカーや機械メーカーが古いコネクティビティを最新のCRA対応コネクティビティソリューションに置き換えることで、CRAコンプライアンスの達成がどのように容易になるのかを説明します。

まず、古いコネクティビティソリューションをCRAに適合させるのはなぜ難しいのか、という重要な問いから始めましょう。

レガシー、内製、またはカスタムのコネクティビティソリューションは、CRAを前提に設計されたものではありません。その多くは、サイバーセキュリティ、文書化、ライフサイクル上の義務よりも、機能性が重視されていた時代に構築されました。CRAは、後から修正することが困難で、場合によっては不可能なギャップを明らかにします。

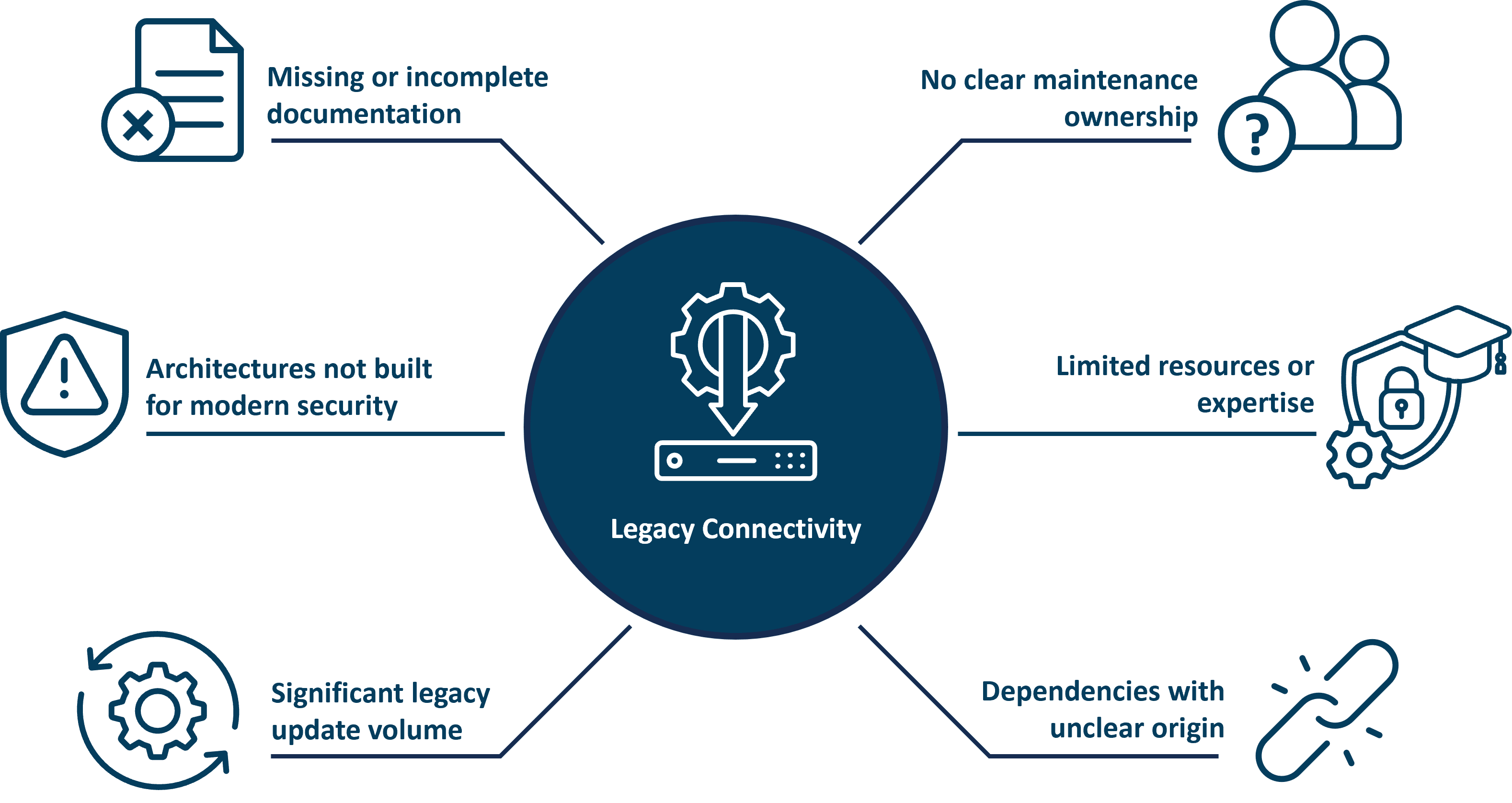

図1. 従来のコネクティビティは、CRAが求める長期的なセキュリティ、文書化、ライフサイクル上の義務に合わせて設計されていませんでした。

ここでは、HMSが長年にわたり目にしてきた一般的な課題をいくつか紹介します。

古いコネクティビティスタックでは、多くの場合、次のものが不足しています。

CRAでは、これらすべてが必要になります。

責任の所在は、時間の経過とともに曖昧になりがちです。所有者が明確に定義されていない場合、次のような問題が発生します。

CRAでは、体系化されたセキュリティエンジニアリングと継続的な文書化が求められます。多くのチームでは、次のものが不足しています。

レガシーコネクティビティには、多くの場合、次のものが含まれています。

CRAでは完全なトレーサビリティが求められますが、古い依存関係ではそれを確保することが困難です。

CRAを製品ポートフォリオ全体に適用する必要がある場合、これらの課題はさらに大きくなります。

産業オートメーションでは、製品ライフサイクルが長期にわたります。デバイスや機械は、15〜20年以上にわたって生産され続けることも珍しくありません。そのため、CRAへの準拠は、1つの新設計だけで完結することはほとんどありません。

デバイスメーカーや機械メーカーは、多くの場合、次のような課題に直面します。

同時に、製品の中核ソフトウェアや機能を含むホストアプリケーションの更新だけでも、すでに大きな作業です。これに加えて、レガシーコネクティビティをCRAに完全準拠させる作業まで社内で担うと、内部リソースは急速に逼迫します。

CRAは、デバイスまたは機械全体に適用されます。ただし実務上、コネクティビティはコンプライアンス達成において最も複雑で、リソースを多く要する領域になることが一般的です。

コネクティビティには、多くの場合、次の要素が含まれます。

CRA要件の多くがこの領域に集中しているため、コネクティビティのCRA適合作業を外部化することで、全体的なコンプライアンス対応の負担を大幅に削減できます。

古いスタックでは、次の機能が欠けている可能性があります。

ライフサイクルの後半でこれらを後付けするにはコストがかかり、場合によっては技術的に実現できないこともあります。

要するに: 従来のコネクティビティがボトルネックになるのは、CRAが現在求めている要件を満たすことを想定して設計されていなかったためです。

従来のコネクティビティではCRAコンプライアンスが困難になりますが、最新のCRA対応コネクティビティソリューションを活用することで、その作業の多くを簡素化できます。

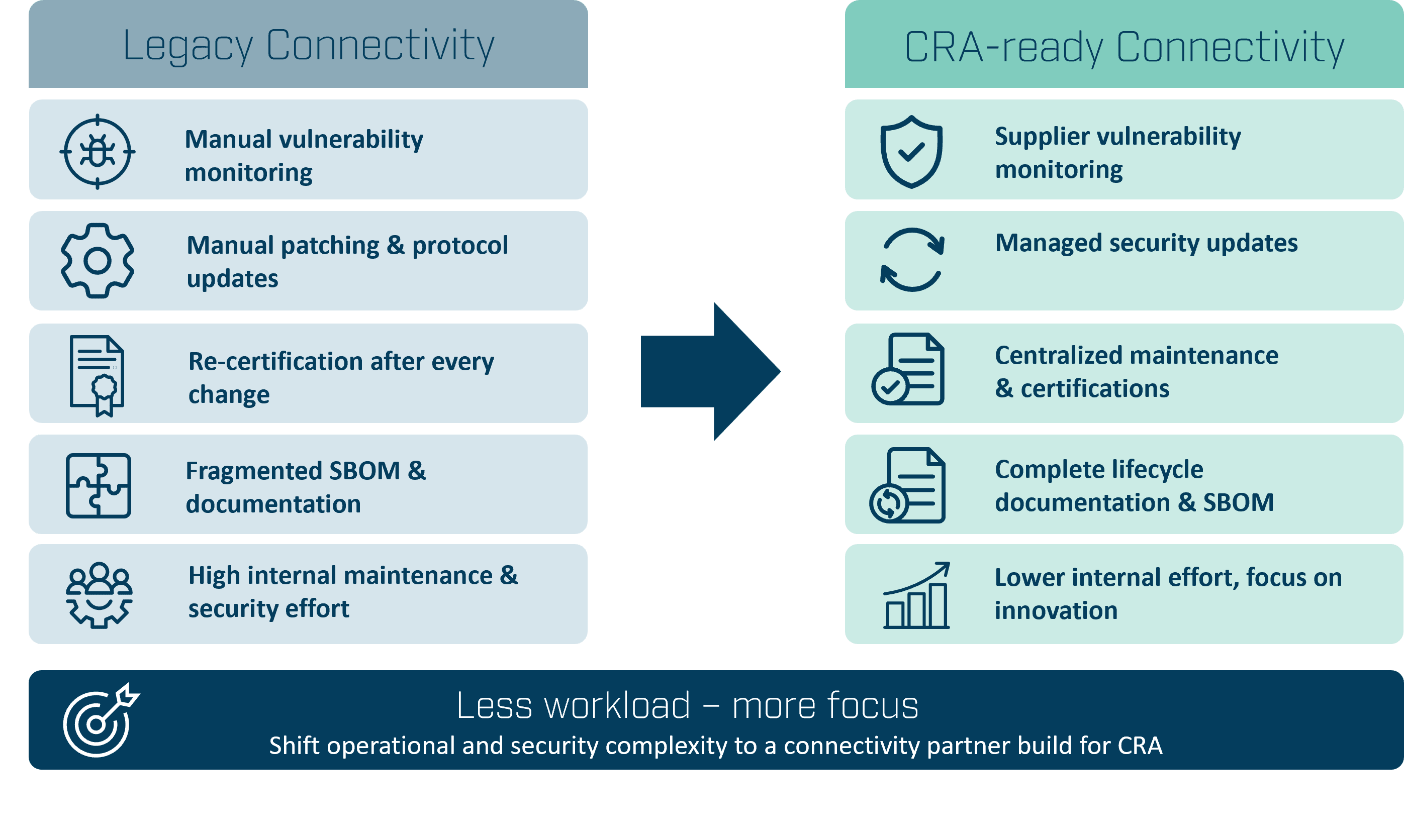

図2. レガシーコネクティビティを置き換えることで、CRA関連のセキュリティとメンテナンスの作業負荷の多くをメーカー側から切り離すことができます。

詳細に入る前に、次の問いを考えてみる価値があります。

内製または旧式のコネクティビティを、CRA対応の最新通信インターフェースやゲートウェイに置き換えることで、運用面およびセキュリティ面の作業負荷の多くを、デバイスメーカーや機械メーカーから切り離すことができます。

既製のソリューションでは、CRAの中核的な責任の多くを、長期的なセキュリティとコンプライアンスを前提に構築された製品とプロセスを持つサプライヤーが担います。

その結果、デバイスメーカーや機械メーカーにとって、以下の対応がはるかに容易になります。

最新のコネクティビティソリューションには、明確に定義された更新メカニズム、文書化されたプロセス、効率化されたリリースサイクルが含まれています。ソフトウェアパッチを、より迅速かつ安全に、予測可能な品質で提供できます。

メーカーは、安全な開発プロセスを社内で一から構築・維持する代わりに、すでに準拠したプロセスを運用し、必要な証跡を提供できるコネクティビティサプライヤーに依拠できます。

CRA対応のコネクティビティソリューションでは、責任の分担が明確になります。

これにより曖昧さが解消され、社内調整に必要な作業量を削減できます。

最新のコネクティビティソリューションは、進化する規格に適合できるよう設計されています。CRAのガイダンス、整合規格、市場の期待が今後も変化していく中で、メーカーは変化を単独で管理するのではなく、継続的なサプライヤーサポートの恩恵を受けられます。

CRA対応のコネクティビティソリューションへ移行することで、技術面および組織面の作業を大幅に削減できます。以下は、デバイスメーカーや機械メーカーが回避できる、特にリソースを多く要する作業です。

レガシースタックでは、以下を継続的に更新する必要があります。

CRA対応ソリューションは、このメンテナンス負担全体をサプライヤー側に移します。

メーカーは、以下を自社で追跡する必要がなくなります。

コネクティビティサプライヤーが、脆弱性の監視と情報提供を担います。

セキュアブート、ファームウェア署名、更新の検証、ロールバック保護、監査証跡は、サプライヤーの責任範囲となります。

社内スタックに大幅な更新があると、テストの更新や再認証が必要になる可能性があります。CRA対応ソリューションでは、このオーバーヘッドを一元的に管理し、やり直しを減らせます。

メーカーは、数十に及ぶチップ、OS、ライブラリのサプライヤーからCRA関連の宣言や証跡を個別に収集する必要がなくなります。コネクティビティコンポーネント自体が、必要なCRA文書を提供します。

従来のコネクティビティを置き換えるということは、デバイスメーカーや機械メーカーが通信セキュリティを自社だけで維持する必要がなくなるということです。代わりに、以下を備えたソリューションを採用します。

これらが標準で提供されます。

その結果、チームはコネクティビティのメンテナンスではなく、製品統合に集中できます。

CRA対応の負担を減らすことは、すべての責任を移譲することを意味するものではありません2。

最良のコネクティビティソリューションを採用したとしても、すべてのCRA義務がなくなるわけではありません。デバイスメーカーと機械メーカーは、完成品としての製品全体のCRAコンプライアンスに引き続き責任を負います。

図3. 効果的なCRAコンプライアンスは、明確に定義された責任分担にかかっています。

変わるのは、作業負荷の分担です。コネクティビティのCRA対応に必要な作業の大部分はコネクティビティプロバイダーが担うことができますが、メーカーは製品全体に対する責任を引き続き負います。

デバイスメーカーと機械メーカーは、以下について責任を負います。

コネクティビティは、正しく統合されている必要があります。

これは常にメーカーの役割です。

CRAでは、メーカーが意図された環境において完成品がどのように動作するかを理解していることが求められます。これには、次の要素が含まれます。

メーカーは、以下を提供する必要があります。

CRAでは、ライフサイクル全体を通じた透明性が求められます。

要約すると、 既製のコネクティビティソリューションはCRA対応の技術的な複雑さを大幅に軽減しますが、安全な製品を提供するというメーカーの役割そのものに取って代わるものではありません。

これは、CRA対応を進めるメーカーにとって最後の問いにつながります。

CRAコンプライアンスに向けた現実的で持続可能なアプローチとは、どのようなものでしょうか。

従来のコネクティビティは、長期的なセキュリティ、文書化、ライフサイクル上の責任を前提として設計されていないため、CRAコンプライアンスを困難にします。

最新のCRA対応コネクティビティソリューションに置き換えることで、次のような特に負担の大きい義務の多くを軽減できます3。

メーカーは引き続きシステムレベルのセキュリティと製品統合に責任を負いますが、CRA対応のコネクティビティソリューションを使用することで、より信頼性が高く、効率的で、持続可能なコンプライアンスへの道が開かれます。

次回の記事では、CRAの義務が、組織にコネクティビティの構成、所有、維持の方法を再考させる理由、そしてそれが戦略的な意思決定となる理由について解説します。

既存デバイスを更新する場合でも、新しいデバイスを設計する場合でも、適切なコネクティビティ戦略がCRA対応の鍵となります。サイバーレジリエンス法(Cyber Resilience Act)の詳細を確認し、安全で保守性が高く、将来に備えたデバイスの構築に役立つAnybusのゲートウェイおよび組み込みソリューションをご覧ください。

Dr. Jens Jakobsen

HMS Networks、製品セキュリティマネージャー

Dr. Jens Jakobsenは、HMS Networksの製品セキュリティマネージャーとして、産業用通信製品のサイバーセキュリティを強化し、コネクテッド機器を新たな脅威から保護する取り組みを主導しています。HMS Networks、Schneider Electric、Motorola Solutionsで技術職およびリーダー職を務めた豊富な経験を持ち、産業用通信とサイバーセキュリティに長年携わってきました。 Jakobsen博士は、通信および産業用通信技術に関する7件の特許を取得しています。

参考文献

1. サイバーレジリエンス法の実施 - よくある質問

https://digital-strategy.ec.europa.eu/en/library/cyber-resilience-act-implementation-frequently-asked-questions

2. サイバーレジリエンス法 - 適合性評価 https://digital-strategy.ec.europa.eu/en/policies/cra-conformity-assessment

3. 欧州委員会 – サイバーレジリエンス法の適用に関するガイダンス草案: https://ec.europa.eu/info/law/better-regulation/have-your-say/initiatives/16959-Draft-Commission-guidance-on-the-Cyber-Resilience-Act_